Mit viel Hoffnung und etwas Anspannung verfolge ich das Projekt Let’s Encrypt, welches von der Mozilla Foundation ins Leben gerufen wurde. Das Ziel sollen vollständig kostenlose und in jedem Browser gültige SSL Zertifikate sein, welche mit nur zwei Zeilen auf dem eigenen Root Server installiert werden können. Letzte Woche gab es einen weiteren Schritt in Richtung Veröffentlichung Mitte 2015, es wurden die neuen Root CA & Intermediate’s erstellt & veröffentlicht.

Mit viel Hoffnung und etwas Anspannung verfolge ich das Projekt Let’s Encrypt, welches von der Mozilla Foundation ins Leben gerufen wurde. Das Ziel sollen vollständig kostenlose und in jedem Browser gültige SSL Zertifikate sein, welche mit nur zwei Zeilen auf dem eigenen Root Server installiert werden können. Letzte Woche gab es einen weiteren Schritt in Richtung Veröffentlichung Mitte 2015, es wurden die neuen Root CA & Intermediate’s erstellt & veröffentlicht.

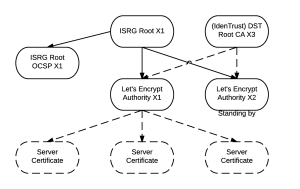

Root CA: ISRG Root X1, Issuer: ISRG Root X1, Internet Security Research Group

Intermediate 1: Let’s Encrypt Authority X1, Issuer: ISRG Root X1, Internet Security Research Group

Intermediate 2: Let’s Encrypt Authority X2, Issuer: ISRG Root X2, Internet Security Research Group

Let’s Encrypt soll erst „ungefähr Mitte 2015“ vollumfänglich verfügbar sein. Einmal am Ziel angelangt, werden folgende zwei Befehle ausreichen um eine beliebige Webseite mit SSL zu verschlüsseln:

$ sudo apt-get install lets-encrypt $ lets-encrypt example.com

Neue RootCA werden selbstverständlich nicht einfach so von allen Browsern & Mobile-Geräten akzeptiert, dieser Prozess dauert Jahre. Ich hatte ja die irre Vorstellung, die Projektleitung von Mozilla würde eine bereits bekannte RootCA überreden diese kostenlosen Zertifikate auzustellen. Aber Mozilla greift hier dank IdentTrust als Partner in die Trickkiste.

Es gibt bei SSL-Signeten die Möglichkeit eines Cross-Sign, also dass ein von Let’s Encrypt ausgegebenes Zertifikat zusätzlich von einer zusätzlichen CA (Certificate Authority) signiert wird. In Fall von Let’s Encrypt konnte IdentTrust als Partner gewonnen werden, welches die beiden Intermediate`s von Let’s Encrypt mittels Cross-Sign doppelsigniert (Grafik unten). IdentTrust wird dazu ihr DST Root CA X3 „opfern“, das übrigens schon 2021 ausläuft (Erstellt: Jahr 2000). Die Browser Akzeptanz wird hervorragend sein.

Ich weiss nicht ob allen Lesern die Bedeutung dieser kostenlosen Zertifikaten klar ist. Endlich können ohne viel Aufwand alle Webseiten verschlüsselt erreicht werden, ohne diese ekligen Fehlermeldungen aus den Self-Signed Zertifikaten. Dazu kommt, dass immer mehr Outgoing-Proxies in Firmennetzwerken den Zugriff auf Self-Signed Sites komplett sperren – so zum Beispiel auf mein persönlich gehostetes WebMail oder OwnCloud – und das nervt einfach gewaltig! Es ist wirklich höchste Eisenbahn, dass das Verschlüsseln & offizielle Zertifizieren einer Webseite mit nur wenigen Handgriffen gratis möglich ist. Bleibt eigentlich nur noch die Frage, ob die NSA den Master Key schon erhalten hat? Immerhin ist Firmensitz der ISRG in Kalifornien…

0 Kommentare